Вчера стало известно о новой уязвимости в видавших виды Windows XP и Windows Server 2003. Брешь присутствует в Центре Справки и поддержки и позволяет злоумышленнику удаленно выполнять вредоносный код.

Злодеяние возможно, если заманить ничего не подозревающего пользователя на специально подготовленную ссылку, где в качестве протокола используется hcp://. Протокол HCP служит для обработки ссылок Центра Справки и поддержки. Досадно, но этот протокол, как оказалось, некорректно проверяет (если вообще проверяет), что же за ссылку ему подсунули, и если пользователь попадется на удочку, эксплоит будет выполнятся с теми же правами, которые этот самый пользователь имеет. Работаете с правами администратора? - зловред их тоже получит, не сомневайтесь.

Редмонд, к счастью, весьма оперативно отреагировал на эту ситуацию - соответствующая заплатка уже готова.

Внимание! У Вас нет прав для просмотра скрытого текста.

Вручную можно защититься так:

Пуск-Выполнить-Regedit.exe

Перейдите к ветке

HKEY_CLASSES_ROOTHCPЩелкните правой кнопкой мыши по разделу HCP и выберите "Экспорт". Сохраните этот раздел в reg-файл, так как сейчас мы этот раздел удалим, и сломаем HCP протокол.

Собственно, удалите раздел

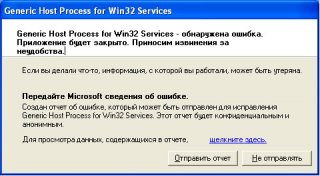

HKEY_CLASSES_ROOTHCPВесьма необычное решение, скажем так. После любого из вариантов - автоматического или ручного - поломается протокол HCP, и Центр Справки и поддержки начнет функционировать некорректно. Тем не менее, другого способа себя обезопасить на данный момент нет. С другой стороны - черт бы с ним: лучше остаться без справки, чем читать её в компании из сотни-другой троянов.

Источник:

Внимание! У Вас нет прав для просмотра скрытого текста.

Внимание! Данная статья была написана более полугода назад, актуальность материала и состояние жизни ссылок не гарантируется! Воспользуйтесь дополнительными параметрами для поиска необходимого вам контента! Приносим свои извинения...

Внимание! У статьи пока нет комментариев, оставьте первым свой комментарий?